※このページは、2023年4月1日に作成の後、弁護士の方々からいただいたご意見の反映と、記事と写真も追加しました。(最終更新日:2023年5月1日)

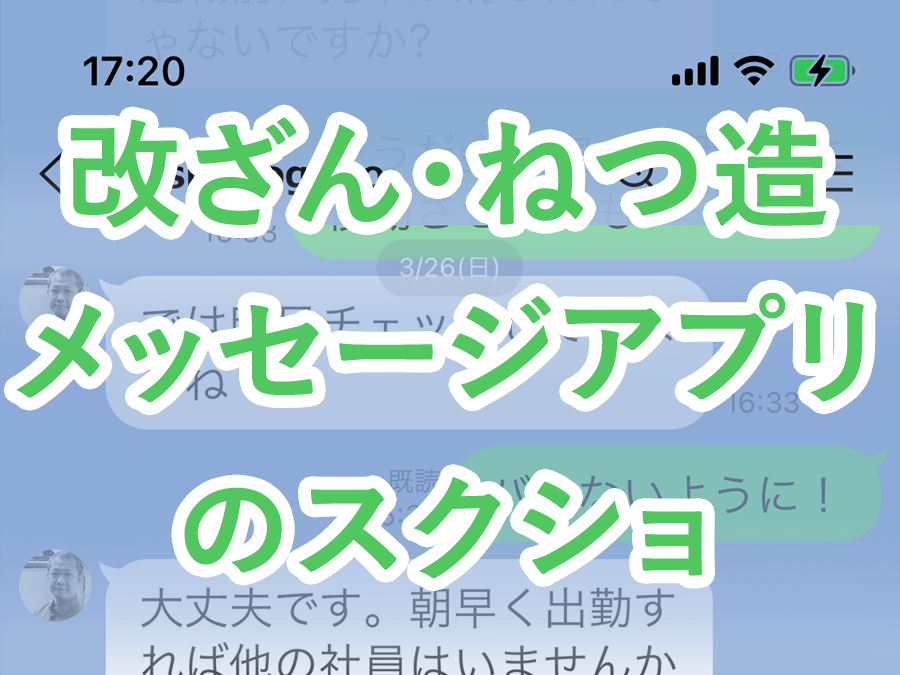

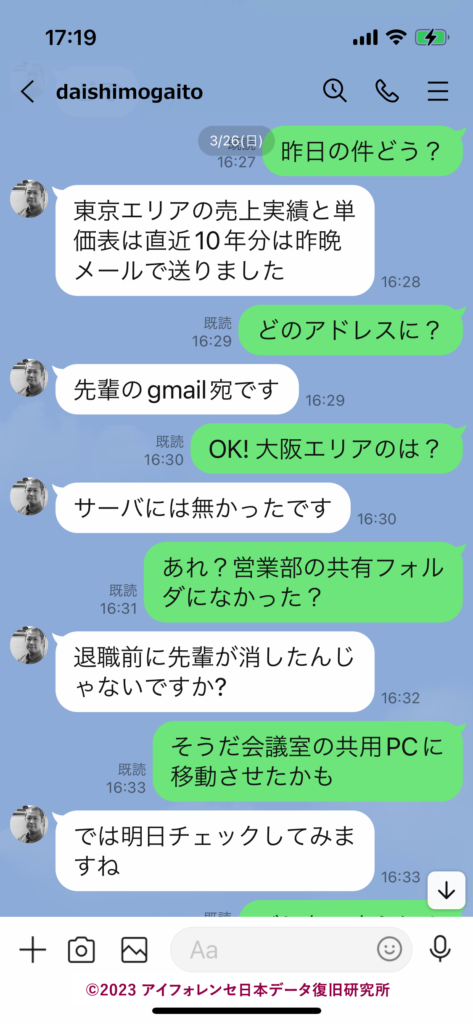

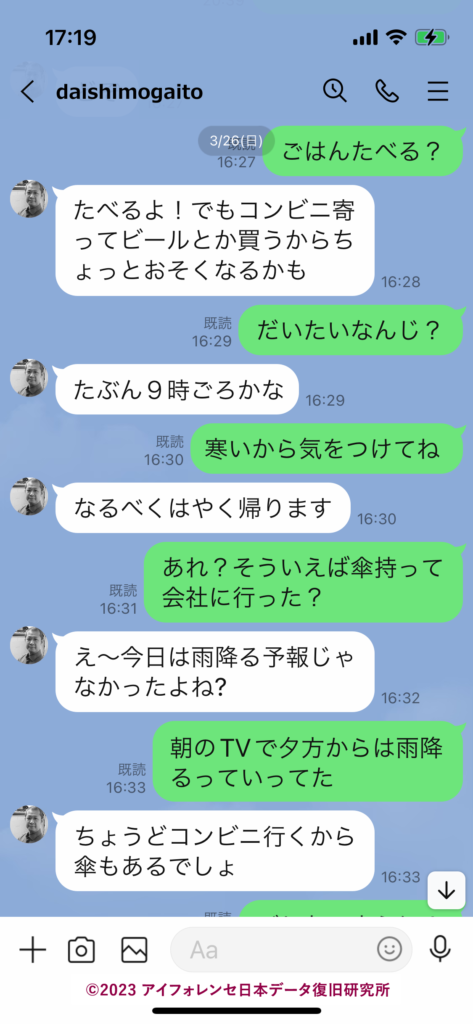

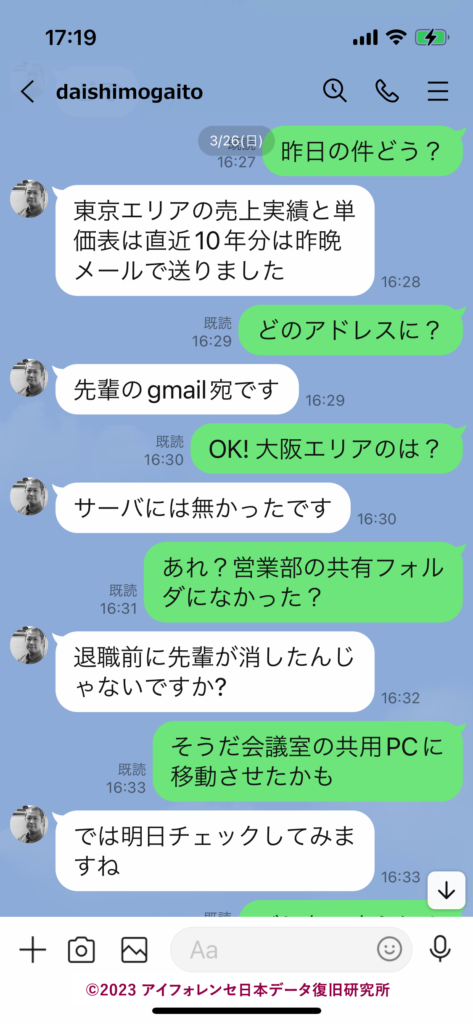

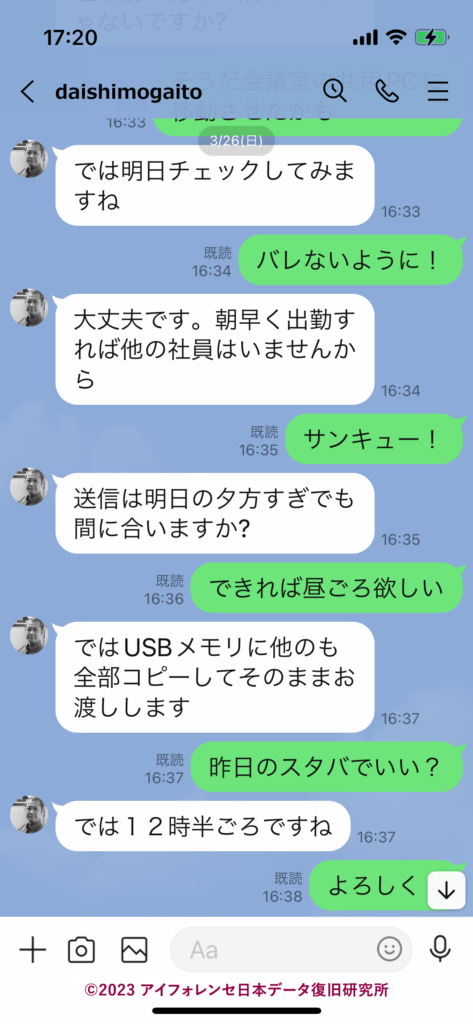

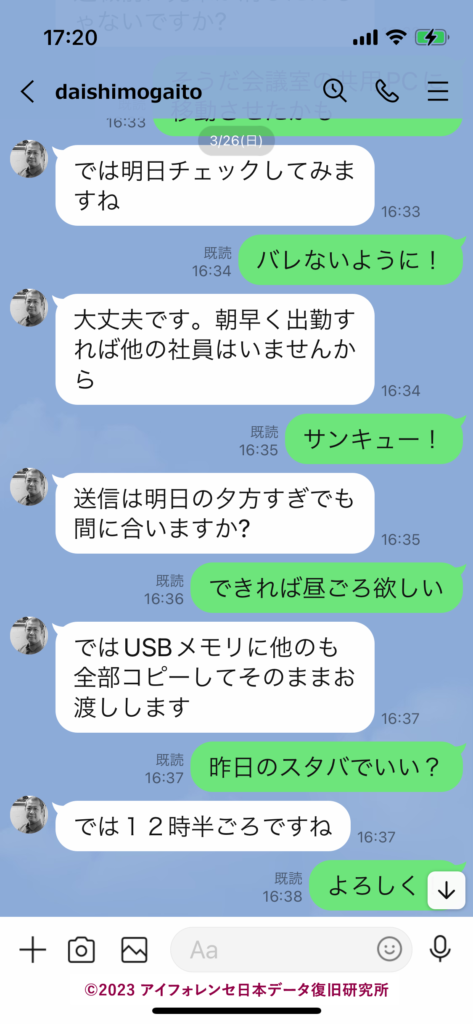

LINEトークのスクリーンショット

これはLINEアプリのトーク画面のスクリーンショットです。内容は会社から帰宅する前の夫婦間の会話です。もしこのスクリーンショットが証拠として裁判所に提出される場合、はたして裁判官や訴訟相手は証明力を認めるでしょうか?デジタル証拠には改ざんや捏造という懸念がありますから注意が必要です。では次に改ざんの具体例を見てみましょう。

※当ページ内のスクリーンショット画像には著作権表記を入れてありますが、裁判所に提出される資料にはこの表記は無いものとしてお考え下さい。

LINEトーク・改ざん(捏造)例

2つのスクリーンショットではトーク内容は違いますが、日付、トーク時刻、スクリーンショット撮影時の時刻(画像左上)、トーク相手などは全て一致しています。いったいどちらが本物で、どちらが偽物か分かりますでしょうか?

- 日付が同じ

- メッセージ時刻も同じ

- 送受信者も同じ

- メッセージ内容は違う

もしいずれか1点の画像しかない状況ならば、そのスクリーンショットは「証明力あり」と判断される可能性は充分あるでしょう。それが2点のどちらであってもです。しかし、こんな画像が2点出てくると話はがらっと変わります。少なくともどちらか1つは「捏造」及び「改ざん」ですので、本来は証拠として認められてはいけないものです。でも、改ざんの可能性が認識されなければ、真正な証拠として扱われるでしょう。スクリーンショット単体ではデジタル証拠の専門家でも、見分けることはできませんから。このことは、本物のトーク画像であるにもかかわらず、ニセモノと誤判断される可能性もありうるということです。

なお、上記2点のどちらが「改ざん」されているのか、答えは当ページの最後の方に書いてあります。また、当ページにある静止画像の改ざんは、技術的にはそれほど難しいものではありません。

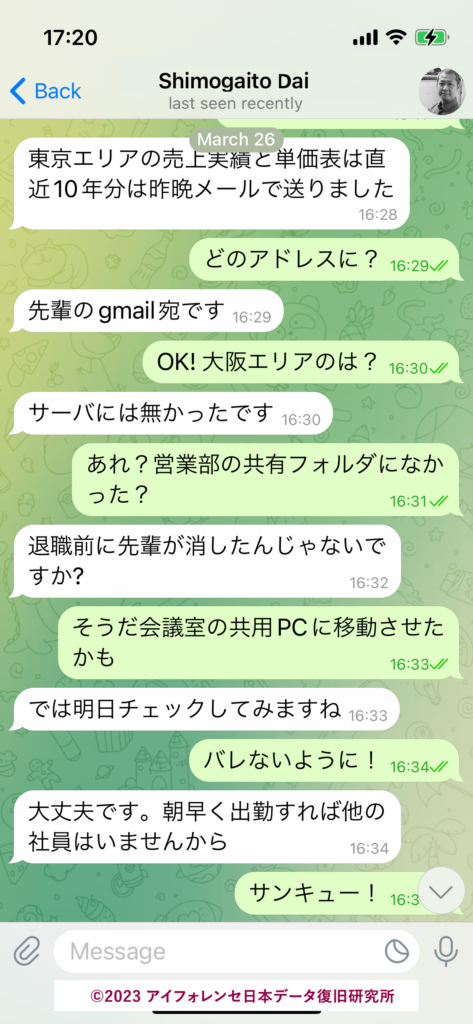

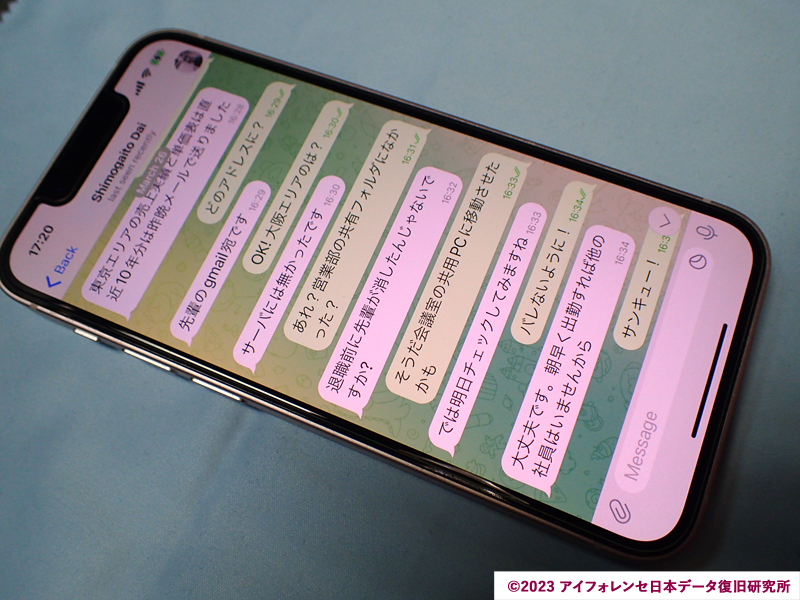

テレグラム・改ざん(捏造)例

前項まではLINEアプリでしたが、ここではテレグラム(Telegram)アプリも登場します。上記2点のスクリーンショットでは、同じ日の同時刻に同じ内容のメッセージがやりとりされています。二人がお互いに協力すれば、実際にこうしたメッセージ履歴がスマホに残ることもあるかもしれません。ですが、よほどの状況でなければ「不自然」と判断する方が妥当でしょう。

- テレグラム(Telegram)とLINE

- 日付が同じ

- 送受信者も同じ

- メッセージ時刻も同じ

- メッセージ内容も同じ

さて、アプリがテレグラムであってもLINEでも、どちらか1点のスクリーンショットしか無ければ、その1点が本物と判断されて「証明力」を認められる可能性があります。このときテレグラムだから認められるとか、LINEだから認められないとか、アプリの違いは影響しないはずです。しかしながら上にあるようなテレグラムとLINEのスクリーンショットの内容が全く同じという状況においては、少なくともどちらか1点、もしくは両方とも偽造が疑われるはずです。

メッセージアプリのスクリーンショットは、それ単体ではチャットやトークの履歴の一部を切り取ったものにすぎません。なのでもしかすると、見るべきものを見逃し、見てはいけないものを見ているのかもしれません。

ところで、長い会話の中の一部だけを抜粋する場合も注意が必要です。会話には前後の流れや、二人だけに理解できる言葉があったりするからです。例えば違法薬物の取引メッセージに隠語が用いられている場合など、会話を他人が読んでも何が取引されているのか分かりません。あるいは職場のパワハラやセクハラの証拠としてチャットアプリのスクリーンショットを提出する場合もそうです。裁判で自分が有利になるようにと、意図的に選んだ部分的な会話履歴だけを証拠として提出しても、メッセージやりとりの全容が分からなければ真実は不明なままです。もしかしたら本当は被害者が加害者なのかもしれません。

実際に、セクハラの被害者側が裁判所に提出した証拠メールが「作成者自身によって作成され,かつ,改ざんされていないか確認する必要があるところ,提出されたメールには変更を加えた跡があり,その提供者も加害者とされる者を糾弾する側の支持者であったことから,そのメールについて改ざんされていないと断定できない」[1]、という理由で裁判所に証拠として採用されなかったこともあります。

参考文献

[1] 判例タイムズ社, 2010,「大阪高判平21.5.15:大阪高裁平20(ネ)第894 号:損害賠償等請求控訴事件」『判例タイムズ1313号2010-2-15』, pp.271-284

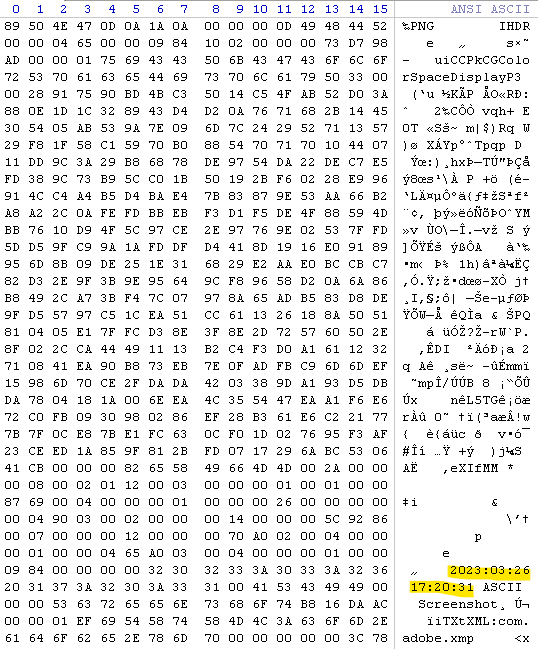

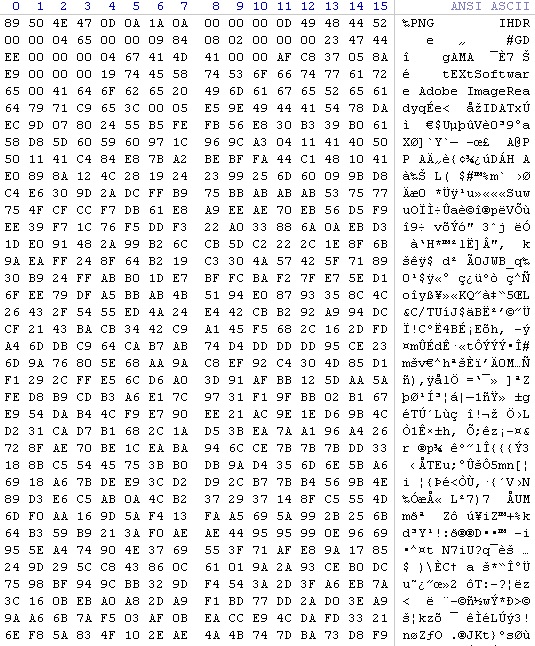

メッセージアプリのスクリーンショットのバイナリデータ

上にある画像は、LINEのチャット画面と、その画像ファイルのバイナリデータのスクリーンショットです。バイナリデータの一部に黄色でハイライトされた箇所は、このスクリーンショットが撮影された日時情報です。チャット画面に表示されている月日と日時と一致しているのが分かります。このような解析手法はデジタルフォレンジック調査では一般的であり、表面に見えているチャット画像表示だけではなく、デジタル証拠を構成するバイナリデータの解析もあわせてチェックするのが普通です。

ここにあるようにLINEトーク画面から読み取れる情報と、バイナリデータの情報が一致している場合には、より信頼性のある証拠として扱われるでしょう。むしろバイナリデータを確認することなくトーク画面のスクリーンショットだけで証明力を認めてしまうのはリスキーであるため、誤判断を避けるためにはバイナリデータとのダブルチェックをできる限り実施することがのぞましいといえます。

尚、上にあるバイナリデータは、厳密には著作権表記の無いLINE画面のスクリーンショット画像のものです。ご了承下さい。

スクリーンショットの真正性

次のLINEのトーク画面のスクリーンショットは前項の画像と見た目は同じでも、バイナリデータを見比べるとこのように内容が違うことがわかります。前項のバイナリデータにあった日時情報が、次のバイナリデータには含まれていません。そのためもしもこのようにスクリーンショットとしては未完成なデジタルデータが証拠として提出された場合には、「真正なスクリーンショット」ではない、と判断できます。

仮に、訴訟相手がスクリーンショットを提出し、あなたがバイナリデータを求めたにも関わらず拒否されるようなことがあれば、相手方は何かしらをバレないように隠しているのかもしれません。

あるいはあなたがスクリーンショットを証拠として使うのであれば、バイナリデータの提示とセットでなければ、同様の反論を受けるか、はたまた証明力を認めてもらえない困った状況になるかもしれませんので注意が必要です。

データの改ざんは、必ずしも常に疑うべきものではないでしょう。しかし、スマホやパソコンの解析をする際、メッセージの送信者と受信者の両方に対して調査を実施せず、片方だけを調べる場合や、デジタルデータのバイナリデータ解析を行わない場合などは、改ざんの疑いが無いことの確認や情報提示が重要です。

エラーレベル分析( ELA : Error Level Analysis )

エラーレベル分析とは、画像内において圧縮レベルが異なる領域や境界のある位置を視覚的に分かりやすく識別できるようにするための画像分析手法です。これを用いることによって、画像の編集や加工の痕跡を浮かび上がらせて、デジタフォレンジック調査において改ざん・偽造・捏造の有無や程度を判断できることがあります。

次の画像は、https://fotoforensics.com/とhttps://www.imageforensic.org/によるELA分析の結果です。いずれも当方による改ざんの痕跡が明確に検出されることはありませんでした。つまりスクリーンショットの改ざんの有無は見分けられませんでした。後日、解析結果表示の詳細も追加で載せる予定です。

FotoForensicsでのエラーレベル分析(ELA)「LINEトーク画面」

FotoForensicsでの分析結果は次のようになりました。この画像には10箇所以上の加工を施してありましたが、このELAでは検出されませんでした。また、「Filetime」が3月26日と判断されましたが、実際にスクリーンショットを撮ったのは3月28日(GMT)でした。

- Filename

LINE-talk-with-ex-boss-P1-ScreenShot-by-iPhone.PNG - Filetime

2023-03-26 08:19:10 GMT - File Type

image/png - Dimensions

1125×2436 - Color Channels

3, 16-bit - Unique Colors

9182 - File Size

1,601,392 bytes - MD5

1e06b933d71cd662b6f30ec9ce20a3a6 - SHA1

f87c15012ee4af2b1d75378a76907854eb492ebd - SHA256

bf13caf9410d95ba438cb28b474a54901a801a543d7e3e424374cc939b38f6f0 - First Analyzed

2023-04-04 08:32:30 GMT

改ざんの事実が必ずしも判明しないのはこの分析技術が未熟だからではありません。なぜならスクリーンショットだけを調べても分からないはずだからです。ですので、ぜひこうした技術開発者のことを責めたりしないでください。

Digital Image Forensic Analyzerでのエラーレベル分析(ELA)「LINEトーク画面」

Digital Image Forensic Analzerでの分析結果は次のようになりました。うっすらトークの枠や文字がうかびあがっていますが、改ざん箇所とは一致していません。むしろ改ざんした箇所は、改ざんの疑いがないものと判定されています。また、スクリーンショット日付が日本時間(+9)の3月26日として表示されていますが、実際には3月29日に作成したものです。スクリーンショット上部の日付表示と一致させるために意図的に調整(改ざん)したものです。

- Static analysis

Static data - EXIF metadata extraction

No EXIF metadata - IPTC metadata extraction

No IPTC metadata - XMP metadata extraction

XMP Metadata - Preview extraction from metadata

No Preview - Localization

No GPS data - Error Level Analysis (ELA)

Applicable - Signature check

Signature matches - PHOTOSHOP

DateCreated: 2023-03-26T17:19:10 - EXIF

UserComment: {‘x-default’: ‘Screenshot’}

改ざん検出のための技術を用いても、改ざん見破ることができない、ということになっていますが、これはさほど不思議なことではありません。デジタルデータは完璧な改ざんができてしまいます。いわば特性です。なので、デジタルデータを証拠として扱うときには注意が必要になります。

また、繰り返しになりますが、ここで用いた改ざん検知ツールの開発者は善意でこうした技術を開示してくださっているはずですから、機能が不充分であるかのようにご理解いただくことのないようにお願い致します。

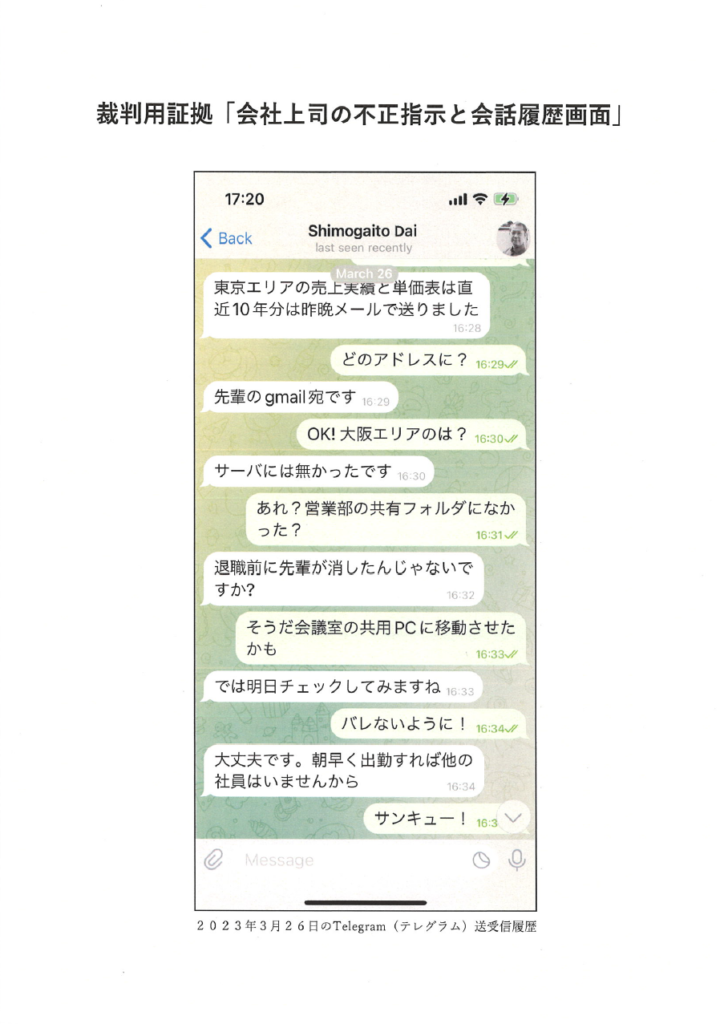

証明力の疑わしい資料

以下の写真ようにチャット履歴を表示させたスマホをカメラで撮影し、その写真を紙に印刷して証拠資料として裁判所に提出するケースは少なくないと思われます。当然状況にもよりますので、必ずしもその方法が不適切なわけではありません。でも、状況によっては「証明力は少なくとも疑わしい」と判断される可能性もあります。

この写真はテレグラムのメッセージのスクリーンショット画像をiPhoneで表示させているものです。写っているのはテレグラムアプリをスクリーンショット撮影し、画像加工ソフトウェアで合成して作ったものです。いいかえますと、「改ざん」ないし「捏造」の処理を施したものです。これ、どこが本物と違うか見分けられますか?

上の画像はTelegramの会話履歴のスクリーンショットを紙に印刷したものです。真正性が疑われることの無い状況であれば問題ないかもしれません。しかし、改ざんの可能性を考慮すべき状況なら、こうした紙に印刷したスクリーンショットだけではあきらかに不充分です。なぜなら真正性をチェックできないからです。デジタルフォレンジックスの専門家なら、これ単体を証拠として扱うのは、必ずしも適切ではないことを知っています。でも、裁判官によっては、この紙の資料だけで本物であると信じてしまうかもしれません。トーク画面のスクリーンショットを証拠として扱う際にはどうぞ充分にご注意ください。

ところで、この紙の資料に貼り付けられているスクリーンショットは、日付と時刻表記は全てフェイクです。ユーザ名もフェイクです。前掲のLINEの画像に合うように作ったものです。顔写真アイコンもフェイクです。でも、印刷された紙だけを見たら、どこがどう偽物かなんてわかりません。なお、紙に印刷して証拠資料にすること自体は問題ではありません。問題なのは、デジタルデータとしてチェックできる状況が用意されないことです。

さいごに

このページにあるトークやチャットのスクリーンショットは、エラーレベル分析の画像2点を除き、全て改ざんしてあります。でも、おそらくどなたもお気づきにはなられなかったのではないでしょうか。あえて画像の細かいところまでチェックしていただけるように、解像度を落とさずに貼り付けてありますので、どこかに改ざんの痕跡を見つけられたら是非当社までご連絡ください。

それと今回はLINEとTeregramを題材にしましたが、Skype、カカオトーク、WeChat、電子メールなど、他のアプリでも同じことができそうです。「LINE」だから改ざん可能、ということではありません。

さて、当社ではデジタルデータの解析調査も行っていますが、裁判等で相手方から提示されたデジタルデータに関する証拠資料の検証や、有用性などのコンサルティングも承っています。ご事情は皆さまいろいろですし、事件背景や対処する理由もばらばらです。マスコミや社会に気づかれることなく終わらせたい、というご要望もあれば、負けるとおもってなかった第一審で負けてしまったので、今度こそバッチリ準備して勝ちたい、というご相談ももちろんあります。なお、このページにある画像や文章を、訴訟や社内の不正調査等でご利用いただく場合は、事前に当社までご連絡をいただけますようお願い申し上げます。

改めてさいごに。スクリーンショットは、場合によっては完璧な改ざんが可能です。そのため、そのスクリーンショットのファイルがどのように生成されたのかや、画像には表示されることのない情報もあわせて証拠として扱わなければ、こと訴訟や懲戒処分においては裁判官や相手方から「改ざんの疑いがないことを確認ができない」と言われ、無効にされてしまうリスクがありますのでご注意ください。あるいは、ジャッジする側の立場の方がこのページをお読みでしたら、不当判決や不当解雇にならないようご注意下さい。デジタル証拠の取扱いに関するご相談は、当社までお問い合わせください。

※当ページは、データの改ざん方法を広めることを目的として公開したものではありません。